Technologia niezmiennie, od wielu lat, rozwija się w niezwykle szybkim tempie. Jeszcze dobrych kilkanaście lat temu nikt nie przypuszczał, że każdy z nas będzie miał w kieszeni mini komputer w postaci smartfona. Takie ułatwienia i powszechność dostępu do technologii, internetu i informacji niosą ze sobą niezwykłe szanse i niemal nieograniczone drogi rozwoju. Z drugiej jednak strony – również sporo niebezpieczeństw. Znacznie łatwiej wykraść dane czy pieniądze, stąd niezwykle ważna jest wiedza, jak można się przed ewentualnymi atakami hakerów zabezpieczyć, by nie stracić poufnych danych. Stosując się do poniższych dziesięciu zasad jesteś w stanie odpowiednio zabezpieczyć siebie i swój telefon przed atakiem hakerskimi.

Instaluj aplikacje i gry tylko z oficjalnych sklepów Google Play

Aplikacje i gry można pobierać z różnych źródeł. Jednak zawsze najbezpieczniejszą wersją jest pobranie ich bezpośrednio z oficjalnej dystrybucji. Wśród sprawdzonych dostawców znajdują się między innymi sklep Google Play, Galaxy Store, Huawei App Gallery czy inne tego typu rozwiązania oferowane przez producenta Twojego smartfona. Co daje takie pobieranie aplikacji? Przede wszystkim bezpieczeństwo. Każda aplikacja, która zostaje dodana do Google Play, przechodzi skomplikowany proces certyfikacji. Dzięki temu każdy nowy program jest również odpowiednio sprawdzany pod kątem bezpieczeństwa danych użytkowników. Niestety nie jest to metoda w 100% skuteczna i zabezpieczająca w pełni przed atakiem – zdarzały się bowiem do tej pory takie sytuacje, gdzie zainfekowane aplikacje przedzierały się przez proces weryfikacji. Mimo wszystko są to jednak marginalne przypadki. Instalacja oprogramowania z oficjalnych kanałów dystrybucji w znaczący sposób ogranicza więc zagrożenie wszelkiego typu wyłudzeniami pieniędzy czy danych.

Instaluj tylko najbardziej potrzebne aplikacje i gry

Ta zasada dotyczy nie tylko smartfonów, ale wszelkiego rodzaju innych rozwiązań tego typu, związanych z nowymi technologiami. Im mniej bowiem na Twoim smartfonie lub tablecie Android będzie różnego rodzaju innych zewnętrznych aplikacji, tym mniejsze prawdopodobieństwo, że Twoje dane wyciekną. Nie oznacza to wcale, że nie można instalować aplikacji. Warto to jednak robić rozważnie. Kryteria, które zdecydowanie powinny wpływać na Twoją decyzję o pobraniu programu są dwa: twórcy aplikacji i ilość jej pobrań. Wybierając apkę od zaufanych twórców będziesz miał pewność, że w swoim dotychczasowym portfolio mają dobre i cenione rozwiązania, które były testowane na wielu smartfonach, przez większą grupę użytkowników. Drugie kryterium to ilość pobrań aplikacji i jej ocena. Jeśli widzisz, że z programu czy gry korzystają miliony ludzi na całym świecie, w większości wypadków możesz spać spokojnie. Gdyby pojawiła się jakakolwiek luka czy inny problem techniczny, twórcy z całą pewnością rozwiązaliby go bardzo szybko. Warto więc ograniczyć się do instalacji tylko najbardziej potrzebnych aplikacji i najlepiej od zaufanych twórców.

Aktualizuj na bieżąco system i aplikacje

Ważne jest, by zawsze korzystać z jak najnowszej wersji, zarówno systemu sygnowanego zielonym robocikiem, jak i samych aplikacji. Programiści co chwila przygotowują nowe aktualizacje swoich najpopularniejszych rozwiązań. Oczywiście przynoszą one ze sobą sporo różnych zmian związanych z funkcjonalnością aplikacji czy jej designem – te zmiany są widoczne zaraz po odpaleniu programu. Jednak równie ważne, jeśli nie ważniejsze, jest odpowiednie zabezpieczenie użytkowników przed wyciekiem jego danych – instalując czy aktualizując nową wersję aplikacji, tych zmian na pierwszy rzut oka nie widzimy. Mimo to programiści wciąż wprowadzają masę zmian w kodzie, dzięki którym dane są znacznie lepiej chronione. Podobnie wygląda sprawa w przypadku instalacji nowszych wersji Androida i łatek bezpieczeństwa. Szczególnie dla flagowych modeli urządzeń, działających pod kontrolą najnowszego systemu, producenci co miesiąc wypuszczają nową wersję łatek bezpieczeństwa, dzięki czemu możesz mieć pewność, że wszelkie dziury w systemie zostały odpowiednio załatane. W przypadku średniopółkowych smartfonów lub tabletów aktualizacje najczęściej pojawiają się raz na kwartał. Warto również od czasu do czasu samemu sprawdzić w ustawieniach telefonu, czy czasem nie pojawiła się nowa aktualizacja do zainstalowania na naszym urządzeniu mobilnym.

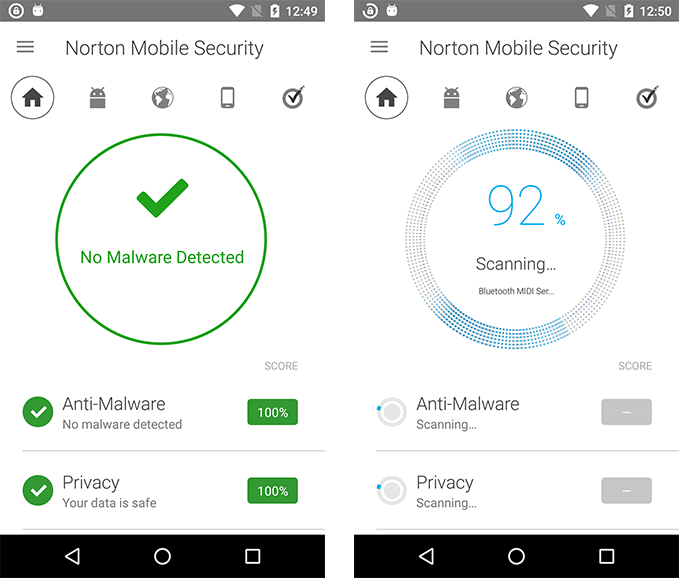

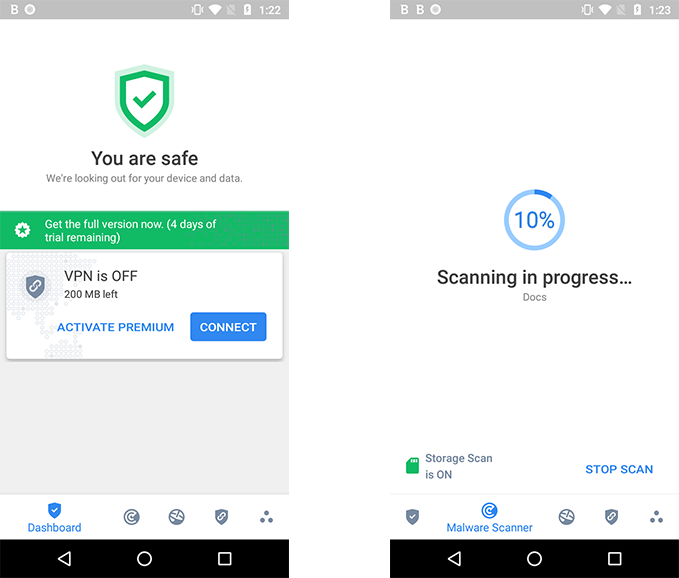

Zainstaluj program antywirusowy

O ile w przypadku komputerów utarło się, że do jego pełnego zabezpieczenia przed infekcjami nieproszonymi gośćmi, jest zestaw antywirus oraz firewall, tak w przypadku smartfonów takie przekonanie nie zostało utrwalone. Warto pod tym względem zmienić swoje przyzwyczajenia i mimo wszystko zainstalować program antywirusowy na swoim smartfonie. Będzie on na bieżąco monitorował, czy na telefonie nie pojawiło się jakieś szkodliwe oprogramowanie, czy aplikacja, którą chcesz zainstalować, jest bezpieczna oraz czy linki, w które chcesz kliknąć nie służą do oszustw i wyłudzeń. W oficjalnym sklepie Google Play bez przeszkód można znaleźć kilkadziesiąt pozycji godnych uwagi. Większość z nich jest darmowych, dzięki czemu nie musimy wydawać dodatkowo pieniędzy na zabezpieczenie smartfona czy tabletu, choć zwykle w wersjach tych znajduje się podstawowy zestaw funkcji bezpieczeństwa. Dodatkowa ochrona, np. przed skutkami kradzieży urządzenia, oferowana jest raczej w tych płatnych (choć nadal ich ceny nie są wygórowane, znajdziesz rozwiązania już za 25-30 złotych za rok, czyli 2 – 2,5 zł na miesiąc). Wśród najbardziej zaufanych antywirusów dla Android można znaleźć oprogramowanie Norton Mobile Security, Kaspersky Internet Security for Android czy Bitdefender Mobile Security.

Zawsze sprawdź uprawnienia aplikacji czy gry

Warto zaznaczyć, że przypadku gier i aplikacji, które pobierasz na swój smartfon czy tablet, przed każdą instalacją jesteś proszony o zatwierdzenie ich uprawnień. Tych może być od kilku do kilkunastu, w zależności od aplikacji. Mimo wszystko warto zwrócić uwagę, przy zatwierdzaniu odpowiednich uprawnień, czy twórca aplikacji czasem nie czyha na nasze prywatne dane. Zdarzały się do tej pory przypadki, w których apka służąca np. do pokazywania aktualnej pogody, wymaga dostępu do kontaktów czy innych bardziej poufnych informacji. Jeśli instalowana aplikacja wymaga bardziej zaawansowanych uprawnień, wykraczających ponad te, których można się po niej spodziewać, najlepiej jej w ogóle nie instalować – może się to wiązać z utratą prywatnych danych.

Nie korzystaj z publicznych sieci Wi-Fi

Smartfon bez dostępu do internetu traci większość swoich funkcji, dlatego tak chętnie korzystamy zarówno z sieci Wi-Fi, jak pakietów komórkowych od operatorów. Jednak w przypadku bezprzewodowych sieci Wi-Fi trzeba zachować ostrożność. Szczególnie w stosunku do publicznych hot-spotów. Nie wiemy przecież kto konkretnie jest podłączony do takiej sieci i jak będzie chciał z niej korzystać. W domu, gdzie masz pełną kontrolę nad tym, kto się podłącza do Wi-Fi, możesz mieć pewność, że nikt nie będzie chciał otrzymać dostępu do smartfona czy tabletu. W publicznej sieci takiej kontroli nie mamy. W takich sytuacjach bezpieczniejsze jest skorzystanie z internetu z sieci komórkowej, gdzie dostęp jest znacznie bardziej ograniczony dla osób postronnych.

Włącz blokadę ekranu

Wydawać by się mogło, że ta zasada jest bardzo podstawowa i zupełnie oczywista – przecież każdy z nas korzysta z blokady ekranu. Badania jednak wskazują, że w praktyce nie do końca tak jest. Dlatego bezwzględnie warto włączyć takie zabezpieczenie. Tutaj najczęściej do wyboru mamy kilka opcji – wzór, PIN czy wykorzystanie czytnika linii papilarnych. Ta ostatnia wersja jest najbardziej bezpieczna ze wszystkich. Jednak w razie problemów technicznych i tak wymaga dodania drugiego rodzaju zabezpieczenia np. wzoru czy PINu. Blokada ekranu uniemożliwia bezpośredni dostęp do Twoich danych i zawartości urządzenia. Zostawiając np. telefon na biurku w pracy masz więc pewność, że nikt nie przeczyta Twoich prywatnych SMSów czy nie sprawdzi jakie strony ostatnio przeglądałeś. Owszem nie jest to ochrona, która obroni Twoje dane w 100% przed nieuprawnionymi osobami np. w przypadku kradzieży – dobrego specjalistę od zabezpieczeń jedynie spowolni. Jednak mimo wszystko dobre i to – możesz dzięki temu zyskać trochę czasu, aby odpowiednio zareagować na utratę urządzenia, np. próbować go zlokalizować czy zdalnie wymazać zawartość.

Uważaj na podejrzane e-maile i SMSy

Kolejną i jedną z najpopularniejszych metod ataków, które kończą się utratą danych, jest tak zwany phishing. W tym przypadku phisher wysyła fałszywe e-maile czy SMSy, które na pierwszy rzut oka w znacznym stopniu przypominają np. te z banku czy innej zaufanej instytucji. Po kliknięciu w link zawarty w wiadomości użytkownik przenoszony jest na zainfekowaną stronę, wyglądającą identycznie jak banku, na której wpisuje on wszystkie niezbędne dane do logowania. Są one przechwytywane przez cyberprzestępców i wykorzystywane do kradzieży pieniędzy zgromadzonych na kontach. Dlatego jeśli nie znasz nadawcy e-maila czy SMSa, nie klikaj w linki w nich zawartych. Więcej informacji związanych z phishingiem i ochroną przed nim znajdziesz tutaj.

Korzystaj z unikalnych haseł

Zasada ta dotyczy nie tylko kont, które stworzyłeś z myślą o swoim smartfonie czy tablecie, a ogólnie wszystkich kont, do których się logujesz przy użyciu haseł. Najważniejsze jest to, by każde, które używasz w sieci, było unikatowe. Tak by haker, który przechwyci dane do logowania i dostanie się do jednego konta, nie mógł od razu otrzymać dostępu do pozostałych. Najważniejsze jest odpowiednie zabezpieczenie kont bankowych, social media oraz e-mail. Pomocną aplikacją w tym celu z całą pewnością będzie menedżer haseł. Tych zarówno dedykowanych na system sygnowany zielonym robocikiem, jak i na komputery jest co najmniej kilkanaście. Są one także częstym wyposażeniem pakietów antywirusowych przeznaczonych na wiele rodzajów urządzeń, w tym smartfonów i tabletów Android – np. Kaspersky Total Security). Pozwalają one na wygenerowanie unikalnego hasła, a przy tym jego późniejsze przechowywanie, dzięki czemu wszystkie niezbędne hasła mamy w jednym miejscu, chronionym jednym hasłem głównym. Taka wersja magazynowania haseł jest dużo bardziej bezpieczna od pozostałych.

Włącz weryfikację dwuetapową

Weryfikacja dwuetapowa to nic innego jak lepsze zabezpieczenie Twoich kont. Polega na tym, że prócz standardowego hasła, które musimy podać podczas logowania, wymagany jest drugi etap. Tutaj, w zależności od wybranej opcji, podajemy kod z SMSa, kod z generatora haseł czy wykorzystujemy drugie urządzenie w celu potwierdzenia logowania. Opcji jest zwykle co najmniej kilka i sami decydujemy którą chcemy wybrać. Warto weryfikację dwuetapową włączyć tam, gdzie jest to możliwe. Używają ją przede wszystkich platformy społecznościowe jak Facebook, Instagram, ale także Google, Microsoft czy banki. Takie zabezpieczenie daje nam dodatkową warstwę ochronną i warto z niej korzystać, jeśli tylko mamy taką możliwość.

Powyższe dziesięć zasad to absolutnie najbardziej podstawowe zachowania, których należy przestrzegać, korzystając nie tylko ze smartfona czy tabletu Android, ale także każdego urządzenia związanego z nowymi technologiami. Warto je zapamiętać i wprowadzić w życie – dla większego bezpieczeństwa swoich danych, prywatności i pieniędzy.

32 220 35 21

32 220 35 21 biuro@omegasoft.pl

biuro@omegasoft.pl

@OmegaSoft

@OmegaSoft