Kiedy z Twoim komputerem dzieje się coś dziwnego, bardzo prawdopodobne jest, że to wirus komputerowy. Jednak Twój sprzęt mógł zaatakować mniej znany, ale równie niebezpieczny złośliwy program, zwany robakiem komputerowym. Pokażemy Ci, jak zachować odpowiednie środki ostrożności i uzbroić się w niezawodne narzędzia do walki z robakami komputerowymi.

Jak działają robaki komputerowe?

Jak dochodzi do zainfekowania robakiem komputerowym?

Robaki komputerowe – przykłady

Jak rozpoznać robaki na swoim komputerze?

Robaki komputerowe na urządzeniach mobilnych

Czy Mac jest narażony na robaki komputerowe?

Jak zapobiegać robakom komputerowym?

Jak usunąć robaki ze swojego komputera?

Jak program wybrać do usuwania robaków komputerowych?

Co to są robaki komputerowe?

Robaki komputerowe to złośliwe programy, które rozprzestrzeniają się samoczynnie, bez ingerencji użytkownika. Są formą malware – złośliwego oprogramowania. Działają na zasadzie samodzielnej aplikacji, która może replikować się i rozsyłać między komputerami.

Robaki działają całkowicie autonomicznie. Aby zaatakować Twój komputer, nie potrzebują podczepiać się do żadnego pliku ani przejmować kodu. Omijają zabezpieczenia, wykorzystując znane hakerowi luki w systemie operacyjnym. Często też używają automatycznie działających elementów systemu, których nie widzisz podczas codziennego korzystania ze sprzętu.

Te cechy czynią robaki niezwykle nieprzewidywalnymi szkodnikami. Są najbardziej destruktywne i równocześnie najbardziej rozpowszechnione. W praktyce, bez odpowiedniego oprogramowania antywirusowego może Ci być ciężko rozpoznać robaka na Twoim komputerze. Niekiedy jego działanie może być zupełnie niezauważalne.

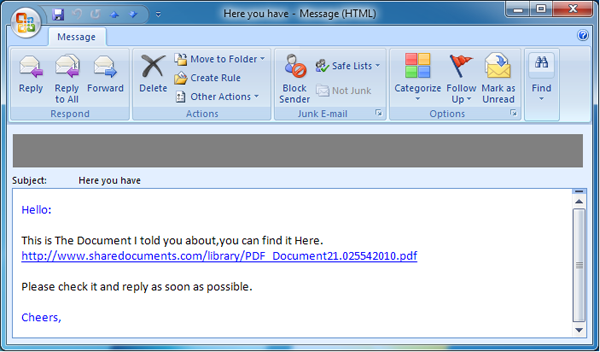

Przeważająca część robaków to robaki pocztowe. Otwierasz swoje konto e-mail, widzisz nowe wiadomości, które po kolei przeglądasz. Jeśli wśród nich będzie wiadomość zainfekowana robakiem, możesz przez nieuwagę otworzyć załącznik lub kliknąć w przesłany link.

Ta chwila nieuwagi może Cię sporo kosztować. Robak zacznie skanować Twój komputer w poszukiwaniu plików zawierających adresy e-mail (np. książki adresowe), a następnie przesyłać na nie zainfekowane wiadomości. Robaki działają bardzo sprytnie – często fałszują adres nadawcy tak, aby wiadomość wyglądała na wysłaną od znajomej osoby. Mogą również przesyłać się przez sieci i komunikatory internetowe.

Rozprzestrzeniając się, robaki przeciążają systemy komputerowe, powodując problemy z wydajnością i stabilnością komputerów. To jednak nie jedyny problem – robaki mogą niszczyć Twoje pliki, nadpisując je, wykradać ważne dane, a także instalować kolejne złośliwe programy, jak np. konie trojańskie. Ryzyko kradzieży Twoich danych i utraty ważnych dokumentów czy multimediów to duży motywator, by dobrze poznać robaki komputerowe i skutecznie się przed nimi zabezpieczyć.

Czy robak to wirus?

Z określeniem “wirus komputerowy” spotykasz się prawdopodobnie dość często. Robaki są mniej znane, ale równie groźne. Może się zdarzyć, że w różnorakiej literaturze spotkasz się z określeniami “robak” i “wirus” używanymi zamiennie. To jednak dość duże uogólnienie. Robaki i wirusy różni kilka zasadniczych cech.

Główna cecha różniąca wirusy i robaki to zdolność samoreplikacji. Wirusy nie są samodzielnymi programami, ale fragmentami kodu, które doczepiają się do innych aplikacji. Kiedy uruchomisz zainfekowaną aplikację, uaktywnia się wirus, który może np. spowolnić pracę systemu lub kasować z niego dane. Robaki są samowystarczalne – po instalacji żyją własnym życiem. Potrafią bez Twojej ingerencji replikować się i przemieszczać w Twoim komputerze.

Mówiąc prościej, wirus potrzebuje nosiciela – zwykle pliku lub skryptu, do którego doczepia swój kod. Robak rozprzestrzenia się bez plików – do działania wystarczą mu luki w systemie operacyjnym. Dlatego właśnie tak ważne jest posiadania najnowszego, aktualnego oprogramowania, które jest pozbawione ewentualnych luk.

Viruses, worms, worm viruses? Możesz spotkać się z różnymi kombinacjami nazw. Aby się nie pogubić, pamiętaj – jeśli szkodnik potrafi się samodzielnie replikować i rozprzestrzeniać, to robak.

Jak działają robaki komputerowe?

Działanie robaków komputerowych wiąże się przede wszystkim z wykorzystaniem luk systemowych na komputerze ofiary. Twórcy robaków szukają zwykle najtrudniejszych do znalezienia luk, dzięki którym robak będzie mógł sam się instalować i kopiować.

Kiedy robak pojawi się w Twoim systemie, może w znaczny sposób obniżyć jego sprawność, a także szybkość działania internetu – wiąże się to z wykorzystaniem zasobów do replikowania robaka. Działalność robaków może też sprowadzać się do takich operacji:

- wysyłania wiadomości zawierających kopię robaka na komunikatorach, poprzez e-maile, a także w postaci załączników na serwerach w sieci;

- wykradania danych personalnych, haseł, loginów, danych bankowych, danych kontaktowych;

- zainstalowania złośliwego oprogramowania, np. konia trojańskiego;

- modyfikowania ustawień systemu w celu zmniejszenia jego ochrony;

- generowania niestabilności systemu;

- infekowania plików;

- zmiany ustawień zainstalowanych programów i aplikacji;

- niszczenia całego systemu i blokowanie dostępu do niego.

Robak może również przekształcić Twój komputer w… zombie. Jak się to dzieje? Robak po dostaniu się na Twój sprzęt może zainstalować tzw. backdoora, czyli furtkę do zabezpieczeń systemu. Dzięki takiej furtce Twój komputer wraz z setkami innych może być zdalnie kontrolowany przez autora robaka.

Grupę komputerów zainfekowanych danym robakiem nazywa się botnetem, a pojedynczy komputer istniejący w takiej sieci – komputerem zombie. Botnety nazywa się często największymi zagrożeniami współczesnego internetu. Mogą służyć do wysyłania spamu, ale także do znacznie groźniejszych celów, jak kradzież informacji, oszustwa internetowe czy inwigilacja.

Choć robaki mogą być bardzo niebezpieczne, zazwyczaj mają możliwość działać tylko do chwili, gdy aktualizacja systemu zlikwiduje wykorzystana przez nie lukę. Gdy luka zostanie usunięta, robak znika. Cyberprzestępca nigdy nie wie, jak długo posłuży mu stworzony robak, jednak bazuje na tym, że użytkownicy często odkładają aktualizacje systemów. Takie działania przedłużają robakom życie.

Jak dochodzi do zainfekowania robakiem komputerowym?

Aby znaleźć się na Twoim komputerze, robaki mogą wykorzystywać różne sposoby rozprzestrzeniania. Ich znajomość pomoże Ci skuteczniej chronić się przed tymi niechcianymi programami.

Istnieją trzy główne drogi, za pomocą których robaki mogą dostać się do systemu Twojego urządzenia:

- Złośliwe wiadomości

Robaki najczęściej trafiają na komputer wraz z wiadomościami e-mail. Instalują się po otworzeniu załącznika lub kliknięciu w link przesłany w wiadomości. Robak nie wyświetla żadnych okien czy komunikatów, może więc w ogóle nie zostać zauważony przez użytkownika.

- Słabo zabezpieczone komputery

Nieprawidłowa konfiguracja komputera ułatwia robakom dostanie się do systemu. Może się tak stać np. gdy Twój komputer jest dostępny w sieci bez zabezpieczenia hasłem. Robak będzie miał możliwość zagnieżdżenia się w urządzeniu również wtedy, gdy zainstalowane oprogramowanie nie jest regularnie aktualizowane i posiada błędy lub luki. Pamiętaj również o zabezpieczeniu swojego sprzętu profesjonalnym programem antywirusowym.

- Zainfekowane pliki

Wiele robaków rozpowszechnia się poprzez pliki dodawane do wiadomości, dostępne w sieci plików lub na stronach internetowych. Ich nazwy zwykle nie wzbudzają podejrzeń, a nawet zachęcają do pobrania, tak aby jak największa ilość osób je otworzyła.

Do zainfekowania robakiem komputerowym może dojść bez względu na to, jakiej przeglądarki internetowej czy systemu operacyjnego używasz. Choć najwięcej infekcji odnotowuje się na komputerach z systemem Windows, komputery Mac i urządzenia mobilne również są narażone na działanie robaków.

Cechy robaków komputerowych

Robaki komputerowe to programy, które mają kilka charakterystycznych cech. Te cechy pomogą Ci odróżnić je od innego złośliwego oprogramowania.

- Niezależność

Robak jest samodzielny – nie potrzebuje nosiciela (np. pliku wykonywalnego), ponieważ jest niezależnym programem lub fragmentem kodu. Nie musi czekać, aż uruchomisz zainfekowany plik – może sam działać i aktywnie się replikować.

- Wykorzystywanie luk

Robaki wykorzystują luki w systemie operacyjnym, aby przeprowadzać aktywne ataki i rozprzestrzeniać się we wszystkich sieciach podłączonych do zakażonego sprzętu.

- Złożoność

Robaki nie tylko się replikują. Mogą pełnić dodatkowe funkcje, jak niszczenie plików czy wysyłanie wiadomości e-mail (zwykle jest to spam). Niektóre robaki są łączone ze skryptami stron internetowych i są ukrywane na stronach HTML przy użyciu VBScript, ActiveX i innych technologii. Istnieją również robaki, które są połączone z programami typu „backdoor” lub końmi trojańskimi – takim robakiem był np.Code Red.

- Zaraźliwość

Robaki cechuje wyjątkowa zaraźliwość, większa niż w przypadku wirusów. Infekują nie tylko komputery lokalne, ale także wszystkie serwery i klientów w sieci opartej na komputerze lokalnym. Robaki łatwo rozprzestrzeniają się poprzez udostępnione foldery, e-maile, złośliwe strony internetowe i serwery z dużą liczbą luk w sieci.

Rodzaje robaków komputerowych

Robaki można podzielić na różne rodzaje ze względu na metodę, jaka rozprzestrzeniają się pomiędzy komputerami. Oto rodzaje robaków komputerowych, które mogą zainfekować Twoje urządzenie:

- Email-worm, czyli robaki pocztowe

Ten typ robaka może zagnieździć się na Twoim komputerze za pośrednictwem wiadomości e-mail. Robak pocztowy dostaje się na Twój sprzęt, jeśli otworzysz zainfekowany załącznik lub lub link, który przekieruje Cię na stronę internetową zawierającą plik z robakiem. Następnie, robak rozprzestrzenia się dalej: wyszukuje inne adresy e-mail na Twoim koncie i wysyła na nie zainfekowane wiadomości.

- IM-Worm – robaki komunikatorów internetowych

Aby dostać się na Twój sprzęt, IM-Worm (czyli Instant Messenger Worm) używa komunikatorów internetowych, takich jak Skype, Facebook Messenger, Whatssup czy Gadu-Gadu. Robak wykorzystuje listę kontaktów i wysyła do nich wiadomości z komunikatem zachęcającym do kliknięcia w link, np. “Cześć, mogę prosić o oddanie na mnie głosu w konkursie? Kliknij w poniższy link”. Po kliknięciu odnośnika zostajesz przekierowany na stronę z zainfekowanym plikiem, który zaczyna działać na Twoim komputerze i przesyłać bez Twojej wiedzy wiadomości do Twoich kontaktów.

- IRC-Worm, czyli robaki starszych komunikatorów

Robaki tego typu działają podobnie, jak robaki komunikatorów internetowych. Wykorzystują do rozprzestrzeniania IRC (Internet Relay Chat), czyli jedne ze starszych usług sieciowych umożliwiających komunikowanie się przez internet w czasie rzeczywistym. Robak publikuje na czacie plik zawierający jego kopię lub odsyłacz do niej i aktywuje się w systemie, jeśli pobierzesz go i otworzysz.

- Net-Worm, rezydujące w sieciach komputerowych

Robaki sieciowe rozprzestrzeniają się za pośrednictwem sieci komputerowych. Trudniej się przed nimi chronić, ponieważ mogą pojawić się na komputerze bez Twojego udziału. Net-Worms wyszukują w sieci komputery z programami, w których występują luki i na nich instalują własny kod, po czym aktywują się w Twoim urządzeniu.

- P2P-Worm

Te robaki wykorzystują sieci wymiany plików Peer to Peer – P2P, jak na przykład Kazaa, Torrent czy EDonkey. Jak to działa? Robak kopiuje się do folderu wykorzystywanego do wymiany plików. Kiedy chcesz pobrać plik, pobierasz go razem z robakiem, a równocześnie udostępniasz go kolejnym użytkownikom.

- Inne robaki, czyli po prostu Worms

Ta kategoria obejmuje robaki rozprzestrzeniające się za pomocą wszelkich innych metod, np. za pośrednictwem telefonów komórkowych lub zasobów sieciowych (robak aktywuje się na komputerze, jeśli otworzysz zainfekowany plik udostępniony w zasobach sieciowych).

Robaki komputerowe – przykłady

Twórcy robaków komputerowych są niezwykle pomysłowi – zarówno odnośnie sposobów zainfekowania komputera, jak i mechanizmów działania robaków. Te złośliwe programy są zazwyczaj kierowane do każdego użytkownika, ale tworzono również wyspecjalizowane robaki, których docelową grupę stanowiły firmy przemysłowe, a nawet dzieci. Oto przegląd najsłynniejszych i najbardziej groźnych robaków w historii.

- Robak Morrisa (Morris Worm)

Został uruchomiony 2 listopada 1988 roku. Robert Tappan Morris, wówczas doktorant na wydziale informatyki uniwersytetu Cornell, stworzył samopowielający się kod, który miał na celu przenosić się z komputera na komputer i uświadomić administratorom słabość ich systemów. Robak miał się mnożyć w ograniczony sposób, jednak w skutek błędu wbudowane ograniczenie nie zadziałało.

Wprowadzenie kodu do sieci na jednym z serwerów uniwersytetu Harvarda spowodowało opłakane skutki – sparaliżowało około 6 tysięcy komputerów, co stanowiło około 10% ówczesnego Internetu. Straty oszacowano na 10 do 100 mln dolarów.

Morris został za swój czyn skazany na 3 lata obserwacji sądowej, 400 godzin prac społecznych, a także obciążony grzywną pieniężną 10 000 dolarów oraz kosztami postępowania sądowego w wysokości 150 000 dolarów, ale obecnie ma się dobrze – jest profesorem Massachusetts Institute of Technology.

- ILOVEYOU (znany też jako Loveletter, Love Bug)

Ten robak pocztowy dotarł do skrzynek e-mail 4 maja 2000 roku i w jeden dzień zainfekował 10% wszystkich komputerów mających wówczas dostęp do Internetu . Został stworzony najprawdopodobniej na Filipinach.

W listach o zachęcającym do przeczytania temacie “I LOVE YOU” znajdował się załącznik “LOVE-LETTER-FOR-YOU.TXT.vbs”. Po jego otwarciu, na komputerze uruchamiał się robak, który nadpisywał różne pliki – tekstowe, muzyczne, graficzne i inne swoją kopią.

Poza tym, wysyłał swoje kopie do wszystkich kontaktów znalezionych na skrzynce użytkownika. Dzięki temu, że maile przychodziły do adresatów z zaufanych adresów, nie wzbudzały podejrzeń. Robak miał również dodatkowy składnik, który pobierał i wykonywał program, mający na celu wykradanie haseł przechowywanych w pamięci podręcznej systemu i wysyłanie ich e-mailem.

Love Bug był niebezpieczny wyłącznie dla komputerów z systemem Windows. Aby pozbyć się robaka, Pentagon, CIA, Parlament Brytyjski i większość wielkich korporacji musieli wyłączyć serwery e-mail. Wywołane straty oszacowano na 5,5 miliardów dolarów.

- Pikachu

Pojawił się w sieci 28 czerwca 2000 roku. Jest uważany za pierwszy program tego typu ukierunkowany na… dzieci. Żerował na popularności znanej serii “Pokemon”.

Rozprzestrzeniał się poprzez wiadomości e-mail o tytule “Pikachu Pokemon”. W treści wiadomości pojawiał się komunikat: “Pikachu jest twoim przyjacielem”. Po otworzeniu załącznika wyświetlał się obrazek przedstawiający Pikachu wraz z wiadomością “Znalazłem cię między milionami ludzi na całym świecie. Nie zapomnij, aby zawsze pamiętać ten dzień, przyjacielu”.

Robak dodawał komendę, która miała na celu usunięcie katalogów C:\Windows i C:\Windows\System podczas ponownego uruchomienia komputera. W wyniku błędu autora robaka, przed usunięciem zawartości tych folderów pojawiał się komunikat z zapytaniem, czy użytkownik chce usunąć tę zawartość. Czyniło to Pikachu mało skutecznym robakiem.

Podobny mechanizm wykorzystał w 2004 roku robak NetSky.P, wykorzystujący popularność serii o Harrym Potterze. Jak pokazują te dwa przykłady, edukowanie dzieci w zakresie szkodliwego oprogramowania nie jest bezcelowa.

- Mydoom (znany też pod nazwami Novarg, Mimail.R i Shimgapi)

Po raz pierwszy został zauważony 26 stycznia 2004 roku Pod względem szybkości rozprzestrzeniania, przekroczył dotychczasowe rekordy ustanowione przez robaki ILOVEYOU oraz Sobig. Jego autor pozostaje nieznany.

Mydoom atakuje komputery pracujące w systemie Windows i do dziś jest często spotykany. Rozprzestrzenia się poprzez wiadomości e-mail o zróżnicowanej treści. Zainfekowane komputery są wykorzystywane głównie do rozsyłania spamu.

- Conficker (znany również jako Downup, Downadup lub Kido)

Nazwa tego robaka to gra słów, którą można przetłumaczyć jako “niszczenie konfiguracji komputera”. Pojawił się w sieci w październiku 2008 roku. Rozprzestrzenia się głównie przez Internet, ale możliwe jest również zainfekowanie poprzez różnego rodzaju urządzenia USB, jak pendrive’y czy dyski zewnętrzne.

To jeden z najgroźniejszych robaków komputerowych w historii, atakujący wyłącznie systemy Windows. Robak infekował komputer poprzez lukę w systemie, a następnie wyłączał szereg usług systemowych, jak automatyczne aktualizacje Windows, centrum zabezpieczeń systemu Windows, raportowanie błędów oraz Windows Defender (chroniący przed spyware). Kolejne działania Confickera to gromadzenie danych osobowych z zainfekowanego komputera, pobieranie i instalowanie dodatkowego złośliwego oprogramowania. Co więcej, robak potrafił blokować wyszukiwarki internetowe, które zawierały frazy związane z oprogramowaniem antywirusowym, np. Kaspersky czy ESET.

Do lutego 2009r. Conficker zaatakował około 12 milionów komputerów na świecie. Autorzy Confickera pozostają nieznani do dzisiaj.

- Stuxnet

To pierwszy robak używany do szpiegowania i przeprogramowywania instalacji przemysłowych. Wykryto go w czerwcu 2010 roku. Zawierał rootkit (narzędzie pomocne we włamaniach do systemów) na system Windows. Prawdopodobnie został opracowany przez specjalistów izraelskich i amerykańskich.

Stuxnet rozprzestrzeniał się głównie przez zainfekowane pamięci USB. Jego działanie było nakierowane wyłącznie na wybrane kontrolery – jeśli zarażony komputer nie był podłączony do poszukiwanego kontrolera, robak nie robił nic. Atakował głównie konwertery częstotliwości, zmieniając częstotliwość prądu, jaki wysyłały, co skutkowało przyspieszeniem pracy wirówek gazowych. Miało to doprowadzić do fizycznego uszkodzenia silników.

Przypuszcza się, że robak był odpowiedzialny za problemy z indyjskim satelitą INSAT-4B oraz za zakłócenia w działaniu irańskiej elektrowni atomowej w Buszehr.

- NotPetya

Przykładem tego, w jaki sposób współcześnie robak może się rozprzestrzeniać, jest NotPetya, który uderzył w systemy komputerowe w 2017 roku. Po raz pierwszy pojawił się na serwerze ukraińskiej firmy M.E.Doc, produkującej oprogramowanie do rozliczeń podatkowych, na który został wprowadzony za pomocą backdoora. Robak rozprzestrzeniał się, korzystając z połączeń wychodzących komputerów, a także sprawdzał, z jakimi serwerami łączyły się dawniej i korzystał również z tych kanałów.

NotPetya używał specjalnego exploita, czyli programu wykorzystującego błędy w oprogramowaniu, który znajdywał w pamięci systemu Windows pary loginów i haseł, które powinny być bezpiecznie przechowywane. Ponadto, robak szyfrował pliki na urządzeniach ofiar, domagając się okupu w bitcoinach za ich deszyfrację – jest to atak typu ransomware.

Atak robaka NotPetya sparaliżował Ukrainę: elektrownie, supermarkety, telekomy, a nawet instytucje rządowe. Infekcje pojawiały się również w innych krajach, również w Polsce,. m. in. w firmie InterCars.

Jak rozpoznać robaki na swoim komputerze?

Wszelkie nietypowe zmiany w funkcjonowaniu Twojego komputera mogą wskazywać na zainfekowanie robakami komputerowymi. W najlepszym wypadku, system spowolni tempo pracy, komputer zacznie się zawieszać i zacinać.

Twoje urządzenie może też bez zapowiedzi wyświetlać pliki lub obrazy, uruchamiać lub zamykać napędy CD oraz programy. Może nie reagować na polecenia, ponieważ robaki zużywają dużą ilość pamięci komputerowej lub obciążają przepustowość sieci lub serwerów. Może się to skończyć nawet całkowitą blokadą systemu.

W systemach Windows, obecność robaków komputerowych może również objawiać się wyświetlaniem niebieskiego ekranu – BSOD (Blue Screen Of Death) po wystąpieniu błędu fatalnego.

Twoje pliki i foldery mogą znikać lub zmieniać zawartość bez niczyjej ingerencji. Możesz zaobserwować również tajemniczą utratę miejsca na dysku lub nadmierne wykorzystanie zasobów systemowych (przejawiające się np. nagrzewaniem komputera i znacznie częstszym uruchamianiem wentylatora) – to aktywność robaków pochłania zasoby systemowe w tle.

Na skrzynce e-mailowej możesz zauważyć większą ilość spamu, duże ilości maili bez adresu nadawcy lub nagłówka. Jeśli Twoi znajomi lub współpracownicy informują Cię, że otrzymują od Ciebie nietypowe wiadomości, których na pewno nie wysłałeś, to również może być działanie robaka.

Robak może również zaatakować Twój komputer w sposób jawny, tak jak w przypadku robaka NotPetya na Ukrainie. Tak zachowuje się oprogramowanie typu ransomware – oznajmia, że jest zainstalowane, informuje, że zaszyfrowało lub pobrało Twoje dane i żąda okupu za zwrot Twoich plików np. w postaci bitcoinów – waluty internetowej.

Nawet jeśli Twoje urządzenie działa prawidłowo, nie oznacza to, że możesz zmniejszyć czujność. Istnieją robaki komputerowe, które działają w ukryciu i w żaden sposób nie ujawniają swojej obecności. Z tego powodu mogą długo pozostać niezauważone i w tym czasie działać na twoją szkodę – łamać hasła, kraść loginy, poufne pliki.

Robaki komputerowe na urządzeniach mobilnych

Smartfony to obecnie bardzo złożone i rozpowszechnione urządzenia. Posiadają prawie takie same możliwości jak komputery, a w związku z tym, są tak samo narażone na ataki hakerów.

| Ciekawostka Pionierski robak komórkowy – Cabir.a – rozprzestrzeniał się za pośrednictwem technologii Bluetooth. Atakował użytkowników systemu Symbian OS. Po wyrażeniu przez użytkownika zgody na przyjęcie transmisji Bluetooth, robak Cabir.a był automatycznie instalowany w katalogu apps w postaci pliku caribe.sis. Robak powodował niestabilną pracę zainfekowanego telefonu. |

Użytkownicy Androida muszą się liczyć z wieloma zagrożeniami – ma na to wpływ możliwość pobierania plików i aplikacji z nieznanych, nieautoryzowanych źródeł, a także łatwość zmiany kodu źródłowego aplikacji. Robaki mogą wyrządzić wiele szkód – łącznie z kradzieżą danych i wręcz przesadnym naruszeniem Twojej prywatności.

Przykładem robaka na urządzenia mobilne jest DroidKungFu. Wykorzystywał on exploit, czyli metodę ataku za pomocą luki w zabezpieczeniach. Robak przydzielał sobie rolę administratora telefonu i przejmował nad nim całkowitą kontrolę. Od momentu zainfekowania, telefon wykonywał polecenia odbierane z serwera. W podobny sposób działał robak AndroRAT.

Aby chronić swój smartfon przed robakami, nigdy nie pobieraj aplikacji z nieznanych źródeł. Sprawdzaj, czy połączenie z serwerem jest bezpieczne, oraz weryfikuj zakres uprawnień, na jakie zezwalasz danej aplikacji. Nie klikaj w podejrzane linki i reklamy. Regularnie twórz backupy – kopie zapasowe danych. Pamiętaj także o zainstalowaniu oprogramowania antywirusowego na urządzenia mobilne.

Natomiast firma Apple, czyli system iOS, nie pozwala na skanowanie plików systemowych ani żadnych innych plików na iPhone. Jedynym rozwiązaniem pozostaje tu przywrócenie telefonu do ustawień fabrycznych. Niestety, wiąże się to z utratą wszystkich Twoich danych, dlatego tak ważne jest, abyś pamiętał o tworzeniu ich kopii zapasowych.

Czy Mac jest narażony na robaki komputerowe?

Historia robaków komputerowych pokazuje, że Mac jest komputerem rzadziej infekowanym, niż sprzęt z systemem Windows. Nie znaczy to, że Mac jest całkowicie odporny na te złośliwe szkodniki. W domyślnej wersji, Mac nie pozwala na instalację programów z innego miejsca, niż oficjalny sprzęt. Przed robakami komputerowymi i innymi szkodnikami chroni go również wbudowany system XProtect.

Jednak coraz więcej robaków komputerowych jest w stanie ominąć zabezpieczenia firmy Apple. W ciągu ostatnich lat, ilość zakażeń szkodliwym oprogramowaniem na tych maszynach wzrosła dramatycznie – przykładowo, między latami 2016 i 2017 poziom infekcji wzrósł aż o 270%. Podobnie jak system Windows, oprogramowanie Apple nie jest idealne i posiada luki, które hakerzy wykorzystują do instalacji robaków komputerowych.

Niektóre robaki komputerowe znane z systemów Windows doczekały się swojej wersji na Mac. Przykładem może być robak typu backdoor o nazwie Snake, znany również jako Turla i Uroburos. Snake zarażał systemy Windows od 2008 roku, na komputerach Mac pojawił się 9 lat później. Był ukryty w instalatorze Adobe Flash Player. Oprócz instalacji popularnej wtyczki, użytkownik otrzymywał dodatkowe oprogramowanie, mające na celu udostępnianie w tle danych z komputera Mac, takich jak informacje o logowaniach, hasłach i nieszyfrowanych plikach.

Najlepszym sposobem ochrony Twojego Maca jest instalacja i uruchomienie dodatkowego, rozbudowanego programu antywirusowego. Uniemożliwi on robakom komputerowym wtargnięcie na Twój sprzęt. Pamiętaj, aby zawsze posiadać najnowszą aktualizację wybranego przez Ciebie programu antywirusowego.

Jak zapobiegać robakom komputerowym?

Twórcy robaków komputerowych używają różnorodnych dróg, aby dostać się na Twój komputer. Niestety, w niektórych przypadkach robaki komputerowe mogą zainstalować się na Twoim urządzeniu automatycznie, korzystając z luk w oprogramowaniu. Jest jednak kilka sposobów, które pomogą Ci uniknąć pobierania niechcianych szkodników.

- Kiedy pobierasz program z Internetu, korzystaj tylko z zaufanych witryn, najlepiej bezpośrednio od dostawcy. Jeśli masz wątpliwości, możesz poszukać opinii użytkowników, którzy często informują o posiadaniu przez dany program szkodliwego dodatku. Gdy program budzi Twoje wątpliwości, lepiej zrezygnuj z jego instalacji.

- Podczas instalacji dokładnie czytaj umowy licencyjne, zasady prywatności i informacje o dodatkowych aplikacjach instalowanych z danym programem. Jeśli cokolwiek budzi Twój niepokój, przerwij instalację.

- Jeśli na Twoim ekranie wyświetli się okno, które według Ciebie może zawierać program szpiegujący, nigdy nie klikaj na przyciski “zgadzam się” lub “ok”, aby je zamknąć. Najlepiej użyj kombinacji Alt+F4, co spowoduje bezpośrednie zamknięcie okna.

- Uważaj na sieci wymiany plików – upewnij się, jakie pliki pobierasz na swój komputer.

- Zachowaj ostrożność podczas korzystania ze skrzynki mailowej. Nigdy nie otwieraj podejrzanych załączników i linków. Zwróć uwagę również na korespondencję pochodzącą rzekomo z popularnych portali, takich jak Facebook czy Allegro. Hakerzy niejednokrotnie podszywają się pod te witryny, aby wykorzystać zaufanie użytkowników i doprowadzić do kliknięcia w link przekierowujący na zainfekowaną stronę.

Zwracaj uwagę na adres nadawcy, ale także na treść wiadomości. Robaki komputerowe mogą wysyłać maile nawet z adresów Twoich znajomych. Jeśli treść wyda Ci się podejrzana, upewnij się, czy na pewno pochodzi od Twojego znajomego.

- Bądź ostrożny podczas korzystania z komunikatorów internetowych. Jeśli wiadomość od osoby z listy Twoich kontaktów zawiera link, nie klikaj bez zastanowienia. Upewnij się, czy wiadomość została na pewno wysłana przez Twojego znajomego

Zasady bezpiecznego korzystania z Internetu pomogą Ci uchronić się przed robakami komputerowymi, jednak najlepszą ochroną zawsze pozostanie odpowiedni program antywirusowy. Dbaj, by ochrona antywirusowa była regularnie aktualizowana i posiadała zaporę ogniową (firewall).

Jak usunąć robaki ze swojego komputera?

Na szczęście, zainfekowanie komputera robakami komputerowymi nie oznacza, że Twoich danych nie da się uratować. Robaki działają podobnie jak wirusy i w podobny sposób możesz je usunąć z Twojego sprzętu. Przyda się do tego odpowiednie oprogramowanie antywirusowe.

Jeżeli Twój komputer zachowuje się w nietypowy sposób, możesz skorzystać z poniższych kroków:

- Zapisz i zamknij używane w danej chwili pliki i programy.

- Odłącz komputer od internetu.

- Jeśli Twój komputer jest podłączony do sieci lokalnej, również ją odłącz.

- Skopiuj wszystkie ważne dane na dysk zewnętrzny – jeszcze lepiej, jeśli już posiadasz kopię zapasową.

- Jeżeli nie możesz uruchomić komputera z dysku twardego, spróbuj uruchomić system w trybie awaryjnym lub przy użyciu dysku startowego systemu Windows.

- Jeśli jeszcze nie posiadasz programu antywirusowego, zainstaluj go.

- Pobierz najnowsze uaktualnienia antywirusowych baz danych, korzystając z innego komputera, niż zainfekowany. Nie podłączaj zainfekowanego sprzętu do internetu – robak może wtedy przesłać ważne dane cyberprzestępcy.

- Wykonaj pełne skanowanie systemu przy pomocy programu antywirusowego.

W trakcie skanowania, program antywirusowy odnajdzie ukryte w Twoim systemie robaki komputerowe, a także ewentualne inne szkodliwe oprogramowanie, zdezaktywuje je i usunie. Twój komputer znów stanie się całkowicie bezpieczny w użyciu.

Gdy Twój sprzęt został oczyszczony, nie zapomnij, aby zmienić swoje hasła – nie tylko do komputera czy telefonu, ale także do konta e-mail, konta na Facebooku i w innych mediach społecznościowych, kont na stronach banków. Nie zapomnij również o hasłach do kont w ulubionych sklepach internetowych oraz na serwisach, takich jak Allegro czy Olx.

Jaki program wybrać do usuwania robaków?

Narzędzia pozwalające na usuwanie robaków oferuje wielu producentów oprogramowania antywirusowego. Możesz skorzystać z darmowych opcji dostępnych w Internecie. To kusząca propozycja, jednak niekoniecznie jest najlepszym wyborem.

Wybierając “darmowy” program zwykle otrzymasz narzędzie mało skuteczne, które nie będzie w stanie ochronić Cię przed realnym zagrożeniem. Poza tym, pamiętaj – to co w nazwie jest darmowe, zawsze ma swoją cenę, choć nie jest ona bezpośrednio podana.

Musisz się liczyć z tym, że podczas pobierania darmowego oprogramowania na Twój komputer trafia zazwyczaj adware, dzięki któremu twórca programu zarabia na wyświetlaniu reklam na Twoim urządzeniu. Jeśli trafisz gorzej, Twój sprzęt zostanie zainfekowany bardziej szkodliwym programem (np. szpiegującym), czyli zamiast ochrony otrzymasz coś zupełnie przeciwnego.

Skuteczną ochronę przed robakami komputerowymi zapewnią Ci profesjonalne programy antywirusowe. Wybieraj spośród znanych i sprawdzonych specjalistów z branży, takich jak Norton, Kaspersky, Bitdefender, Panda oraz ESET. Tego typu oprogramowanie ma wyjątkowo rozbudowaną bazę komputerowych szkodników, dzięki czemu łatwo wykrywa i usuwa niebezpieczne robaki komputerowe.

W przeliczeniu na jeden komputer, koszt profesjonalnego programu antywirusowego to zaledwie kilkanaście złotych miesięcznie. Warto dokładnie przejrzeć oferty sprawdzonych firm i wybrać tę najlepiej dostosowaną do Twoich potrzeb. Kompleksowe rozwiązania uchronią Cię nie tylko przed robakami komputerowymi, ale też przed innymi zagrożeniami, na jakie jest narażony Twój komputer czy urządzenie mobilne.

32 220 35 21

32 220 35 21 biuro@omegasoft.pl

biuro@omegasoft.pl

@OmegaSoft

@OmegaSoft