Koniec maja 2023 roku. Wiele osób otworzyło przeglądarkę i zerknęło na wiadomości. A tam – wysyp informacji o ujawnieniu danych milionów Polaków. Jak do tego doszło? Czy rzeczywiście jest się czego bać? Czy zawiniły wielkie firmy i administratorzy danych? Czy może to ogromny, zmasowany atak hakerski? Przypuszczeń było wiele – dziś wiemy już nieco więcej. Czytaj dalej, a dowiesz się, co tak właściwie się wydarzyło i czy można bronić się przed takimi incydentami.

Co było pierwsze: publikacja danych na Cebulce czy może coś innego?

Pierwszą wiadomością, jaka pojawiła się w polskich mediach, była informacja o upublicznieniu pliku zawierającego miliony rekordów z danymi użytkowników polskich domen. Publikacja pojawiła się w poniedziałek, 29 maja, na polskojęzycznym forum “Cebulka” w sieci Tor. Zamieścić miał ją tam mało aktywny użytkownik, który założył konto zaledwie dwa miesiące temu.

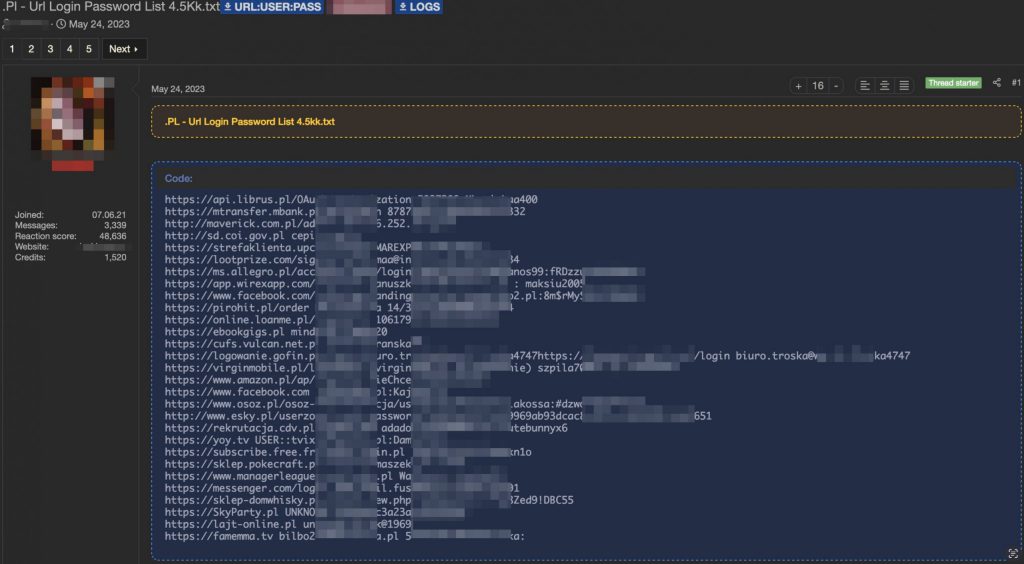

Gdy pierwsze emocje związane z publikacją opadły, okazało się, że plik pochodzi z zagranicznego forum dla cyberprzestępców: leakbase.cc. Został tam ujawniony już 24 maja przez administratora forum., który 31 maja dodał do niego jeszcze 300 tysięcy wierszy w lepiej uporządkowanej formie. Istnieje podejrzenie, że cała akcja może być elementem kampanii reklamowej tego serwisu, bo takich wpisów z podobnymi informacjami pojawiło się jeszcze więcej.

Jak można szybko zauważyć, już na podstawie tego screena, na liście widnieją bardzo popularne w Polsce domeny np.: librus.pl, mbank.pl, allegro.pl, facebook.com, gofin.pl, esky.pl. A obok każdego linku umieszczony został login i hasło – oczywiście “pasujący” do logowania w danej witrynie. Zebrane dane pochodzą głównie z domen w końcówką “.pl”, z polskich serwisów pocztowych oraz stron, które w nazwie posiadają zlepek liter “pl” np. www.playzone.in.th – jednak takie przypadki to maksymalnie 1/10 opublikowanej listy.

Portal ZaufanaTrzeciaStrona.pl przyjrzał się bliżej tym danym i stworzył listę ilości rekordów z następujących stron:

- facebook.com: 119 334

- allegro.pl: 88 282

- .gov.pl: 44 385

- poczta.onet.pl: 28 747

- poczta.wp.pl: 12 056

- x-kom.pl: 10 761

- morele.net: 2672

- online.mbank.pl: 10 140

- .ingbank.pl 1227

Według nich w pliku znajduje się ok. 6 milionów wpisów. Czy to oznacza, że aż tylu użytkowników ma się czego obawiać? Otóż nie – wpisy bardzo często dotyczą tych samych maili i loginów wykorzystanych na różnych portalach, co pozwala na ograniczenie skali wycieku do ok. 100.000 osób.

Skąd wzięły się te dane?

Wbrew ogólnej nagonce i panice wywołanej publikacją, to nie firmy, do których należą upublicznione w pliku domeny, są odpowiedzialne za ujawnienie danych. Niestety, za ten wyciek odpowiada sam użytkownik. Ale po kolei.

Analiza pliku przez specjalistów zajmujących się badaniem wycieków danych wykazała, że ten zbiór informacji pochodzi z różnych źródeł – został ręcznie zebrany i połączony w jeden plik. Jak stare są to dane do końca nie wiadomo – jednak fakt obecności liczb 2023 może świadczyć o tym, że to w miarę aktualna lista. A jest ona efektem działania wielu różnych narzędzi zwanych stealerami.

Czym jest stealer?

Stealer, a właściwie infostealer, to rodzaj złośliwego oprogramowania. którego celem jest kradzież danych i poufnych informacji wprowadzanych i przechowywanych na zainfekowanych komputerach. Infostealery są zaprojektowane w taki sposób, aby wykradać dane takie jak loginy i hasła (te wprowadzane po infekcji, jak i te, które kiedykolwiek zostały zapamiętane w przeglądarce), dane kart kredytowych, a nawet pliki cookie oraz inne poufne informacje.

Głównym zadaniem infostealerów jest przechwytywanie danych uwierzytelniających, które użytkownik wprowadza podczas logowania do różnych usług, takich jak bankowość elektroniczna, serwisy społecznościowe czy konta pocztowe. Często korzystają one z różnych technik, takich jak rejestrowanie naciśniętych klawiszy przez użytkownika (za pomocą keyloggerów) lub wykradanie zapisanych informacji w przeglądarkach internetowych.

Po zebraniu tych danych, cyberprzestępcy mogą dokonać kradzieży pieniędzy z konta bankowego użytkownika lub uzyskać nieuprawniony dostęp do jego kont społecznościowych czy pocztowych. Zebrane informacje mogą również posłużyć do dalszej dystrybucji szkodliwego oprogramowania lub wykorzystania ich w innych celach przestępczych np. dalszej odsprzedaży.

Pierwszy raz, w historii polskiego internetu, mamy do czynienia z udostępnieniem tak dużej bazy rekordów pozyskanej za pomocą stealerów – i to całkowicie za darmo – pobrać może ją właściwie każdy.

Jak stealer mógł dostać się na mój komputer?

Złośliwym oprogramowaniem można zainfekować komputer na wiele różnych sposobów. Najczęściej powodem jest ściągnięcie jakiegoś chwilowo potrzebnego programu, który zawiera w sobie złośliwy kod. O działaniu takiego stealera można się przekonać dość szybko – po pozyskaniu danych hakerzy od razu przechodzą do działania. Jeśli jakiś czas temu zauważyłeś podejrzane próby logowania na Twoje konta, to prawdopodobnie padłeś ofiarą cyberprzestępców.

Czy hakerzy korzystali z danych, które wyciekły do internetu?

Okazuje się, że tak. Od jakiegoś czasu firmy zgłaszały przypadki udanych ataków na konta swoich użytkowników, gdzie napastnicy logowali się przy użyciu prawidłowych loginów i haseł zgodnych z opublikowanymi wyciekiem. To sugeruje, że dane zostały już w pewnym stopniu wykorzystane przez przestępców.

Sytuacja stała się teraz o wiele bardziej złożona – od poniedziałku firmy rejestrują próby nieautoryzowanych logowań. Jak podaje ZaufanaTrzeciaStrona.pl, jednej z tych firm udało się ustalić, że ktoś próbuje zalogować się do ich systemów za pomocą danych dostępowych ujawnionych na liście – tyle że przypisanych do innych serwisów. W czym tkwi problem? W tym, że jeśli jakiś pracownik padł ofiarą stealera, a używał swoich firmowych danych do logowania na innych portalach, to są one teraz wykorzystywane w próbach logowania do wewnętrznych systemów firmy.

W związku z tą sytuacją wiele przedsiębiorstw podjęło odpowiednie działania, między innymi blokując konta, których hasła zostały ujawnione. Niektóre z nich wysłały powiadomienia do swoich klientów informujące o incydencie. Niestety, nie wszystkie firmy zareagowały w taki sposób, co stawia ich użytkowników w niekorzystnej sytuacji.

Jak sprawdzić czy moje dane znajdują się na liście?

Możesz samodzielnie sprawdzić, czy Twoje dane znalazły się w upublicznionym pliku. Zrobisz to na dwa sposoby:

- na stronie https://haveibeenpwned.com/, gdzie po wpisaniu swoich adresów mailowych, uzyskasz informacje o obecności danych na liście – również z poprzednich lat i ataków,

- na rządowej stronie https://bezpiecznedane.gov.pl/ – gdzie po zalogowaniu Profilem Zaufanym możesz sprawdzić zarówno adresy e-mail, jak i loginy – jednak dotyczące tylko obecnego tego wycieku.

Jak zabezpieczyć komputer przed podobnymi działaniami?

Stealery to kropla w morzu niebezpieczeństw, które każdego dnia czają się na użytkowników internetu. Niestety sposoby działania cyberprzestępców są coraz bardziej precyzyjne i coraz bardziej przebiegłe. Po tym incydencie nasuwa się kilka oczywistych wniosków:

- jeśli Twoje dane znajdują się na liście natychmiast zmień hasła – i to z urządzenia, z którego zwykle nie korzystasz (na Twoim może znajdować się stealer i zmiana w niczym nie pomoże). Dodatkowo odłącz sprzęt od sieci, wykonaj kopię zapasową wszystkich danych i przeinstaluj system operacyjny. Zwykłe skanowanie programem antywirusowym również powinno pomóc, ale nigdy nie daje gwarancji 100% usunięcia szkodliwego oprogramowania – szczególnie jeśli używasz darmowych wersji softów.

- zawsze korzystaj z uwierzytelniania (minimum) dwuskładnikowego,

- nie zapisuj haseł bezpośrednio w przeglądarce – lepszym sposobem będzie korzystanie z menedżerów haseł, które są teraz dostępne razem z dobrymi programami antywirusowymi np. ESET lub Bitdefender. Jeśli jeszcze nie korzystasz z tego narzędzia, to najwyższy czas się z nim zaprzyjaźnić.

- używaj różnych haseł i loginów – korzystanie wszędzie z tego samego hasła jest dużym ułatwieniem pamięciowym, jednak to słaba broń przeciwko hakerom…

Co zrobić, gdy ktoś włamał się do Twojej skrzynki e-mail?

Z uwagi na dużą ilość cennych informacji przechowywanych na koncie e-mail, obawy o bezpieczeństwo są uzasadnione. Cyberprzestępcy wykorzystują zhakowane skrzynki pocztowe jako źródło danych osobowych i potencjalny dostęp do innych serwisów.

Powiązanie konta e-mail z innymi, takimi jak konta bankowe, portale administracji publicznej (np. ePUAP czy PUE ZUS), media społecznościowe i sklepy internetowe, sprawia, że proces odzyskiwania danych po włamaniu jest czasochłonny i może prowadzić do strat finansowych.

W przypadku podejrzeń o włamanie na skrzynkę pocztową, konieczne jest szybkie i ostrożne działanie w celu minimalizacji szkód, uniknięciu kradzieży tożsamości oraz ochrony siebie i bliskich. O tym co zrobić w przypadku takiego włamania przeczytasz w naszym artykule.

Jak chronić swoje dane w mediach społecznościowych?

Obawy dotyczące bezpieczeństwa danych w serwisach społecznościowych i ich potencjalne wykorzystanie w celach przestępczych są powszechne. Badania wykazują, że aż 80% społeczeństwa podziela te obawy, co jest uzasadnione – blisko jedna czwarta użytkowników mediów społecznościowych doświadczyła przynajmniej jednego cyberataku. Może się zdarzyć, że Ty lub ktoś z Twoich znajomych był ofiarą włamania lub nawet całkowitego przejęcia konta w takich serwisach.

Świadomość zagrożeń związanych z mediami społecznościowymi i umiejętność ochrony przed nimi stanowią wyzwanie we współczesnym świecie. Warto zadać sobie pytanie, jakie są najważniejsze zagrożenia związane z bezpieczeństwem w mediach społecznościowych i jak chronić swoje profile oraz publikowane informacje. Szerzej opisaliśmy ten temat w artykule o ochronie prywatnych danych w mediach społecznościowych.

Specjaliści od marketingu również zdają sobie sprawę z potencjału portali społecznościowych i większość firm posiada już konta na takich platformach. To rozszerza pole działania dla hakerów, którzy zamiast atakować osoby prywatne, mogą włamać się na zwykle więcej warte, konta firmowe. Dlatego też przygotowaliśmy osobny materiał zawierający szereg wskazówek, które pomogą w zabezpieczeniu profilu Twojej firmy na platformach takich jak Facebook, Instagram, YouTube i Allegro.

Jak chronić konto na Steam?

Platforma Steam to popularna na całym świecie platformą do gier, z ponad 120 milionami aktywnych graczy. Użytkownicy spędzają na grach nawet o 50% więcej czasu niż w poprzednich latach, a wzrost ten może być częściowo związany z pandemią koronawirusa.

Jednak fenomen takich platform ma także ciemną stronę. Konta użytkowników na Steam oraz zapisane na nich gry i przedmioty mają znaczną wartość finansową. Hakerzy widzą kradzież kont zaawansowanych graczy jako łakome dla siebie kąski. Co miesiąc około 77 000 użytkowników pada ofiarą kradzieży lub włamania na swoje konta Steam. O tym jak uniknąć takich nieprzyjemności pisaliśmy jakiś czas temu na naszym blogu.

32 220 35 21

32 220 35 21 biuro@omegasoft.pl

biuro@omegasoft.pl

@OmegaSoft

@OmegaSoft